|

|

近日,深信服安全团队观察到Globelmposter勒索病毒又出现最新变种,加密后缀有Ares666、Zeus666、Aphrodite666、Apollon666等,目前国内已有多家大型医院率先发现感染案例!

' J* Y! {; h5 D( V; Y) S* m+ I* n1 h! ?! e) J. y3 v+ L

% ?. \) }' r. B

a1 l# ?( E6 |- h

Ares是希腊神话里的战神阿瑞斯,Zeus是主神宙斯,Aphrodite是爱与美之女神阿佛洛狄忒,Apollon是光明、音乐、预言与医药之神阿波罗,通过查阅资料意外发现,以上四位均是奥林匹斯十二主神,也就是古希腊宗教中最受崇拜的十二位神。从上图,可以看到,目前已经出现了四个以奥林匹斯十二主神名字+666的加密后缀版本,我们将此Globelmposter勒索病毒变种命名为Globelmposter“十二主神”版本,相信后续一定会不断出现以其他主神命名的新加密后缀。+ r% |$ ?6 }5 |: T; R7 E9 m. n+ m

5 D. S5 s' T/ d4 G' K2 W(注:以上截图,来自百度百科,红色圈圈的,均为已出现的相应勒索加密后缀版本。)

# y2 i, E, W8 T" x我们以Ares666加密勒索后缀为例,在 VirusTotal 上发现,样本上传时间点是 2019 年 7 月 7 号,而在其它威胁情报中也检索到,都集中在 2019 年 7 月初,可见这是最新升级并释放出来的版本。

+ S2 |3 [) h$ e& e' J# i+ }% X& D; ]

" \, L' K) i& O其实,在早前,深信服已经跟踪到了 Globelmposter“十二生肖”版本,也就是Globelmposter3.0,其加密后缀以*4444为主要特征,典型后缀包括十二生肖后缀Dragon4444(龙)、Pig4444(猪)、Tiger4444(虎)、Snake4444(蛇)、Rooster4444(鸡)、Rat4444、Horse4444(马)、Dog4444(狗)、Monkey4444(猴)、Rabbit4444(兔)、Goat4444(羊)等。

4 s: f) X, b( F @$ c" w1 F我们经过对比分析,确认 “十二主神”版就是“十二生肖”的升级版本,也就是说,Globelmposter“十二主神”版,是Globelmposter3.0的更新版本,目前依然无法解密,已有多家医院的多台服务中招,业务出现瘫痪,危害巨大。

0 [3 R& j5 G7 b: ]# |其实,国内一直饱受Globelmposter勒索病毒的侵害,涉及不同行业,覆盖行业有医疗、政府、能源、贸易等。其中,该勒索病毒对国内医疗行业危害最大。在受Globelmposter感染的各个行业中,医疗行业占到47.4%,接近一半,详情见下图:$ Y+ u- Y& G: ~3 o" A9 z1 z

* m8 Q1 V4 F6 S8 i% u

医疗行业占比高的主要原因在于,该行业具有很大的业务紧迫性,一旦被勒索,将导致业务中断,造成的损失不可估量,受害者为了快速恢复业务,会选择给黑客支付赎金,这使得攻击者更容易达到他的目的。此外,境外黑客势力并不会管这个行业的特殊性和公益性,较之以往更加变本加厉,给医疗卫生行业带来了巨大的挑战。' i( w/ P8 L1 D1 V; ?; `

2018年春节年后,影响最恶劣的医疗安全事件,就是Globelmposter做的,从此,黑客也开始不断向医院下手,可谓毫无人性。

! Q: `/ s5 V) B# T( ^; Y2 ?- F2 u, k3 h3 j4 h7 @

( 注:以上截图,来自Freebuf。)

% y" }- {- ^+ j& i P虽然勒索病毒的传播感染方式多种多样,使用的技术也不断升级,但勒索病毒主要采用的加密算法依旧是RSA+AES相结合的高强度加密算法,导致加密后的文件,多数情况下是无法被解密,所以危害巨大。. r( E: Z# x' c/ d# f

Globelmposter勒索病毒变种通过社会工程,RDP爆破,恶意程序捆绑等方式进行传播,加密受害主机文件,释放勒索信息进行勒索,深信服安全团队密切关注该勒索病毒家族的发展动态,对捕获的变种样本进行了详细分析。- M# o4 x0 u. |% C& x9 p

; M4 f( d7 \3 e' c2 K( C& F; I; Q% I9 W一、详细分析

: d+ d3 o- J1 o& N7 E2 B+ d5 N) s U, D8 c

此勒索病毒为了保证正常运行,先关闭了 Windows defender :/ i1 r, s& T5 d' w: q6 Y- K

* g. f& g. h- m- a% u- ~# k6 \6 r

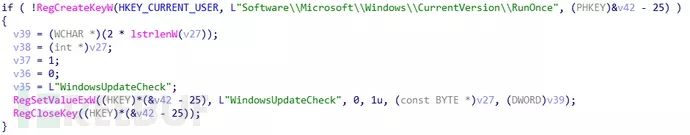

接着,创建自启动项,启动项命名为 ”WindowsUpdateCheck” :* V; b& T' X O

# l- @- E% ]7 C, A/ u通过执行cmd命令删除磁盘卷影、停止数据库服务:# Z& [( w; f, e8 m5 }

# D* [7 s0 \$ Q! k历卷并将其挂载:& Q$ Z& O" C/ n( A9 f, e

+ g' N \* V) z3 _系统保留卷被挂载:, u( ?4 H6 E/ b0 K9 Z9 p W

; ]: y0 A* y5 B m

遍历磁盘文件:2 \ d" n* j! D- ~, z

/ O: r5 ]8 D! z; S

排除以下文件及目录:

2 L( a8 W5 J6 L+ l/ u# ]; i+ E* A* J& J1 T* N

- 4 h& h, M. j0 f

“ . ”、“ .. ”、 windows 、 bootmgr 、 pagefile.sys 、 boot 、 ids.txt 、 NTUSER.DAT 、 PerfLogs ;排除以下后缀名的文件:

; s$ i, p- e; o$ O- d1 o' \

' u% u1 W# T# d. B3 v0 _7 a

3 X1 M! \) L) @8 s, h- O% o# Y

“ .dll ”、“ .lnk ”、“ .ini ”、“ .sys ”

# W$ Y+ \% I, D对其余文件进行加密,加密后缀名为 ”Ares666” :

4 b7 S; z0 M6 B( k2 N6 R! n& `; W9 T

& F( B) C- T: Z6 H. r. ^6 t1 x0 \+ N生成勒索信息文件 “ HOW TO BACK YOUR FILES.txt ”:

4 y2 M; _7 ?* j1 V7 ~+ V

5 L8 O7 d, n4 \1 H勒索信息如下:

) v+ I( q4 ^* f. s. h0 i5 y* ~& I3 G

: N+ Y" s$ i% R$ m$ X) g加密完成后,删除自启动项:; s0 r t' z* a1 C2 F

! C) [( d7 T! }* U; J* j0 f执行cmd命令删除磁盘卷影、删除远程桌面连接信息、清除系统日志:* }% y7 C1 P. s

9 n% }0 Z' c% r+ ~! s9 R2 P最后,病毒文件进行自删除处理:, k7 S1 c3 c$ d; E

+ W( r* I r! W0 W) w, C: s. U7 a

二、解决方案

7 Z+ R' p( t! l7 z) ]

+ H' { s" H# }针对已经出现勒索现象的用户,由于暂时没有解密工具,建议尽快对感染主机进行断网隔离。深信服提醒广大用户尽快做好病毒检测与防御措施,防范该病毒家族的勒索攻击。

: V" T! z9 H) g6 f病毒检测查杀

% `" W) g2 O3 K/ e9 N0 h- L( e5 w3 G" z! P: Y

1、深信服为广大用户免费提供查杀工具,可下载如下工具,进行检测查杀。% Y/ _5 E( @+ ?7 F7 ~

[color=#777575 !important]64位系统下载链接:http://edr.sangfor.com.cn/tool/SfabAntiBot_X64.7z

$ D' a% ~. h/ a8 {[color=#777575 !important]32位系统下载链接:http://edr.sangfor.com.cn/tool/SfabAntiBot_X86.7z $ |" ]: `' t% k. w: ]! S8 C, U

病毒防御/ c# i( j. l4 c9 F" M) Z6 g. p4 T

C+ e& L) S( V- F+ B深信服安全团队再次提醒广大用户,勒索病毒以防为主,目前大部分勒索病毒加密后的文件都无法解密,注意日常防范措施:

5 a) A% V; Z2 s3 U. p1 _8 |. W[color=#777575 !important]1、及时给电脑打补丁,修复漏洞。

* }4 |! F6 Q! Z4 B# r[color=#777575 !important]2、对重要的数据文件定期进行非本地备份。, ]* K$ _. s e2 K4 ]( m0 a. i

[color=#777575 !important]3、不要点击来源不明的邮件附件,不从不明网站下载软件。/ k3 n% }' [" L0 x

[color=#777575 !important]4、尽量关闭不必要的文件共享权限。 K. V* V) t" j

[color=#777575 !important]5、更改账户密码,设置强密码,避免使用统一的密码,因为统一的密码会导致一台被攻破,多台遭殃。

: C8 i6 u. j4 e/ u! C' r: R[color=#777575 !important]6、如果业务上无需使用RDP的,建议关闭RDP。0 f/ m5 I2 y1 h* N* ^# s

最后,建议企业对全网进行一次安全检查和杀毒扫描,加强防护工作。

3 q! N" g! O) m+ Q- q2 E( ]% W*本文作者:深信服千里目安全实验室,转载请注明来自FreeBuf.COM

) e; V" N2 V3 i( O& X- W8 [$ V! m- H/ J) F7 j T. l

" Y, q/ ]! A# ~- {1 d! u+ f精彩推荐+ E1 }- a# s, ?) y

# C, M- }2 P L0 I7 v+ K' a # C, M- }2 P L0 I7 v+ K' a

1 C3 N& O9 {: | N( d& h 1 C3 N& O9 {: | N( d& h

9 | R$ l7 e& w( d' a3 k$ U

来源:http://mp.weixin.qq.com/s?src=11×tamp=1563112804&ver=1728&signature=yBdq8owR*vzAiu8ucT3PFs3IgIaZQApVC*q3C0wj5jdpDc5MuxuRXtgxUSq0lzeApamK82MtXg4S3CPrQchFev5IbYHh9A8-tJmoSyp9-4eotp6mi7eX8gUiIEDMxx0Y&new=19 M3 q$ x! b% a, r' A

免责声明:如果侵犯了您的权益,请联系站长,我们会及时删除侵权内容,谢谢合作! |

本帖子中包含更多资源

您需要 登录 才可以下载或查看,没有账号?立即注册

×

|

/6

/6

|手机版|小黑屋|梦想之都-俊月星空

( 粤ICP备18056059号 )|网站地图

|手机版|小黑屋|梦想之都-俊月星空

( 粤ICP备18056059号 )|网站地图