|

|

“右脑知攻、左脑知防”是 ATT&CK 随笔系列第一篇,如果上天能给我机会让读者记住一个关键词,我选择“假定失陷(assume breach)【1】”,如果非要为她做点什么,希望是检测“黑客行为(TTP)”。' Q) h4 [; d& s: i. Y6 ~

$ f" e4 Z. d4 z9 p- V7 E; p7 }

这两个关键词是 ATT&CK 出现和被迅速认可的核心动因, ATT&CK 建立了“知攻”通向“知防”的桥梁,安全行业经由白帽子黑客为了“知防”而“知攻”,演进到基于“知攻”而帮助产品检测黑客行为,并最终达成共识 -- 基于 ATT&CK 知识库协同提升产品安全对抗能力。

4 e* A, o* q- G % X; @" m" U U8 M; ~

这一篇我们将视角从安全产品进化切换到组织安全运营面临的挑战,通过认识ATT&CK 的体系、本质和内涵理解这个全新的模型和知识库也是破局的起点。' u* Y; ^3 S. E$ K

0 N5 J7 c$ U5 v; `. L; z9 |6 q

——瀚思科技 余凯

! B0 E/ L+ f3 s$ T5 o6 t0 Z% @

9 ^" c( U x2 d. T' r, x灵魂三问

4 Q. p( H. e2 {! O

. A3 y% S$ `) T8 o% R( [. q m x福布斯专栏作者 Sam Curry 今年初在其文章《From Survive To Thrive In Cybersecurity》【2】(在网络安全行业,从幸存到兴盛)中提到,美国多数CISO/CSO任期仅为13个月左右,他说身边的朋友长也就18个月,短不到1年。而在去年 MITRE 公司为美国政府所做的《Cyber Risk Metrics Survey, Assessment, and Implementation Plan》【3】(网络安全风险度量调查、评估和实现规划)中也提到一些令人思考的细节:几乎所有组织的 CISO 都在挣扎如何向董事会沟通绩效,安全投入无法量化 ROI 数据,普遍的共识是安全产品不能不买但又无法证明物有所值,因此安全预算主要靠 CISO 的人品决定,而他们常常通过互相比较人均投入来衡量好坏。

( D7 V" K! {6 v. F# S2 {, \- [5 g2 M$ e% V

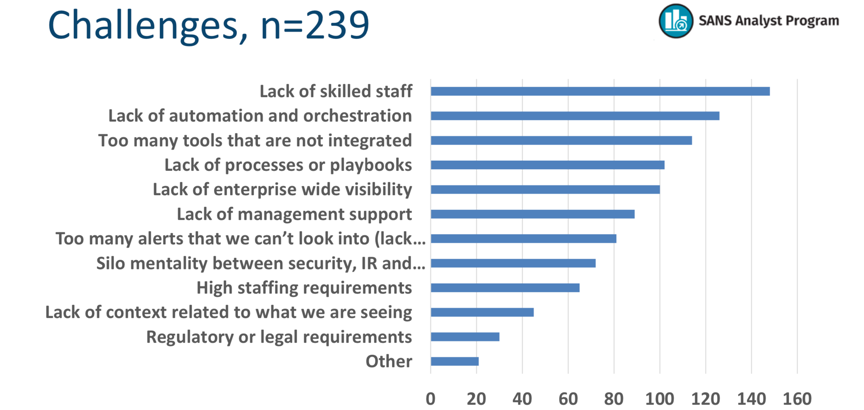

图一、SANS 2018 安全运营挑战调查 $ n. {9 s9 x2 ~$ _+ e& D

4 R/ I. N. \5 B3 a5 O; f/ Y% f; _/ z& w( T7 H9 j

在与国内客户的沟通中,每当我提到全球最大信息安全培训机构 SANS 列举的 SoC 安全运营【4】面临挑战时(上图一),都能收获增强的具有本国特色的共鸣:- Z% P/ j2 y6 P- q5 L

' h5 b! U1 F/ v2 \1 h

3 T/ y: S6 P2 G8 N

1 S c& }% w" X& U1 u7 l0 o 1 S c& }% w" X& U1 u7 l0 o

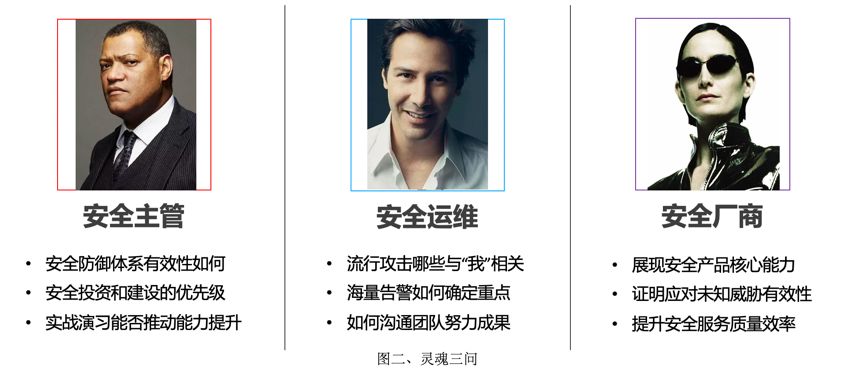

作为安全主管,他们常在星空下反复三问灵魂:

4 Z/ D" k: S8 O# z, J

# g2 d+ @7 J& f9 q( u$ `( ?0 l/ D7 X- D, u4 a" W5 t/ T7 g1 o- z3 z

! i0 e+ M: v- s: q9 P- 当前的安全防御体系有效性如何,能否抵御未知的、甚至已知的黑客入侵攻击以避免数据泄露或业务受损。! B+ Z3 ^) N# ?5 z% ^& n

- 每年几百万,甚至数千万的安全预算采购安全产品和服务,是否物有所值,带来了组织整体安全能力的持续提升,如何确定安全投资建设的优先级。' ^1 G1 O' g( I5 |; X! |/ E" \; a

- 每年大型真人攻防对抗演练的确梳理了流程,明确了资产,修复了漏洞,锻炼了队伍,能否更进一步将这宝贵的实战经验用以持续提升安全防御体系,在“战时”运维人力和厂商安全服务回归“平时”后依然能有效应对“常态化”攻击。

- o" ]" F l+ O5 i. H( y4 E3 a* `. f4 f" g& K

作为安全运维,也总在焦虑中思考灵魂三问:

+ x; D/ K5 C& ~" q M: r4 H9 R: ^* t/ e* W

4 ]. g' D1 k- A2 T# y! V# D) r: \

- 每天全球全国都在披露各种威胁和攻击,安全博客和白皮书中提到了大量的技术细节,哪些与本组织相关?常有老牌厂商或创业公司宣称开发了新一代革命性的产品,如何验证其核心能力对本组织有效。6 N' c7 N- ?8 w) r0 }6 J, X

- 每天组织内的安全产品都在产生海量告警,看还是不看?看的话,如何确定事件处置的优先级。9 K$ F+ O* z4 H$ a

- 每天都很忙碌,汇报绩效时如何证明看似平安的现状,是因为团队的努力,或只是没被惦记,还是黑客已攻入数据已丢失而尚不自知?+ s2 S; q8 }) n8 V7 M3 x# u

" C9 S' y) o; T, X/ t: s

上图二提及安全厂商的和应对上一篇已经涉及,本文不做赘述。

# O- l6 r- |8 {" G% y; t

' K. x8 X4 j: w: Y' }3 v4 ]

' f7 j+ G) V) d- o无法衡量,就无法改进7 q% Y Q1 n) [1 J9 i* t7 s0 E2 [

" G& @$ _; @ s9 f$ {5 e

( Q, l' z e( L# d

上面提到的挑战,本质是无法衡量。那么,究竟有没有办法衡量防御体系应对攻击的有效性?实践是检验真理的唯一标准,相信大家的第一个想法就是攻防演练。确实,不少企业也组织了红蓝对抗,但这样的对抗是否全面?是否覆盖了当前流行的攻击行为?对于未覆盖的点是否有记录并持续推动纵深防御体系改进?相信能做到的很少,其根源是缺乏框架和标准。MITRE ATT&CK 模型和知识库解决了这个问题。

* \; _8 A" n" u. l0 r; r" s/ W; k2 D

( ~% d6 ~- C2 S1 I

' ]( o% t; \; j

' B6 I$ [ a8 N; U# l" ^ATT&CK 是一个全新的威胁模型(Threat Modeling)。首先我们讨论为什么已经有了那么多威胁模型,还要引入一个全新的?

/ \% v8 J2 t( y

+ W0 M% e, I4 ^" }7 o9 L. R( [8 ]% E) d

MITRE 为美国政府所做的《Cyber Threat Modeling: Survey, Assessment, and Representative Framework》【5】(网络安全建模:调查、评估和典型框架)将威胁模型框架分为三类:

# k7 z3 g' _+ c: i8 @

1 j8 ?' v( q5 V2 f1 o, v( h+ g: H

/ h( }9 W7 S1 G7 D6 h5 B- 面向风险管理的模型,例如著名的美国国家标准及技术研究院提出的网络安全框架 NIST Cybersecurity Framework ;以及更加著名的洛克希德·马丁定义的杀伤链 Lockheed Martin Cyber Kill Chain ;

) n+ M7 _5 m0 q. ^ - 面向安全软件设计开发测试的模型,例如 Microsoft 提出的 STRIDE 模型,Intel 提出的 TARA 模型。. z" H# A2 r& ^& a

- 面向威胁信息分享的模型,例如 MITRE 定义的 STIX 模型,美国国家情报总监定义的网络威胁模型 ODNI CTF 。. i' d. }2 n$ D; H, V

" l6 u$ e/ M% ^/ U$ x

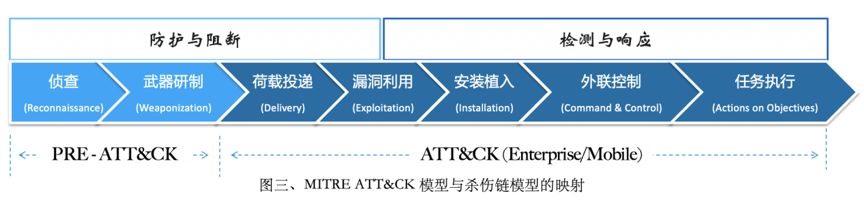

其中第一类中杀伤链模型在业界赫赫有名,应用广泛,其定义了网络攻击的七个阶段,增强了普通人对网络攻击的理解,呼应了纵深防御策略为企业安全规划提供了参照,人行吕毅博士在《基于攻击视角完善信息安全弹性防御体系的思考》【6】中有精彩的叙述。5 V6 z+ M1 N/ B

我认为引入ATT&CK旨在解决杀伤链模型的重大局限" h8 N0 a) k( q: H( }$ w+ g

# M3 V7 B" P- o0 p; e- 杀伤链模型起源于网络入侵防御早期,突出了病毒和漏洞相关的外线防守(Perimeter Defense),无法反映现代黑客入侵的变化,例如无文件攻击,利用合法攻击的离地攻击(living off the land),同时对入侵后长达数月经年的黑客行为只以七分之一笔墨笼统描述为远程控制及扩散(Actions on Objectives),给人一种至此对抗已经失败的错觉。而现代 Assume Breach 观念恰恰告诉我们,失陷是不可不面对的常态,从黑客成功入侵后到成功获取数据或造成重大影响前,长时间跨度的内线对抗(Interior Defense)大有可为。同时,内线对抗相关的其他场景例如蠕虫爆发,内鬼威胁也未涵盖。4 j) f7 T" n: t: P

- 杀伤链模型以及 ATT&CK 以外所有的网络威胁模型包括著名的钻石模型(Diamond Model)只引领大家在一万米高空看黑客入侵和攻防对抗,知其然而不知其所以然,攻击威胁可以被感知却因没有细节无法转化为对抗能力,因此组织安全建设可参照攻击阶段来确定该买什么产品,却无法评估其效果,安全建设陷入安全合规的浅层次应对,直接导致第一节组织内安全主管和安全运维各自无奈的灵魂三问,无法认知,无法衡量,无法改进。

4 u/ h! y. N/ E/ h5 m

$ [- y" l1 }- M$ C+ D' K $ [- y" l1 }- M$ C+ D' K

* d. w6 w; b+ c+ K

ATT&CK 创造性的统一了黑客行为描述,对杀伤链模型提到的黑客入侵生命周期做了完整的映射,并超越模型本身,进一步持续构建和积累黑客行为知识库,从而填平了长期以来防守远落后于攻击的沟壑。ATT&CK 知识库最大的亮点和独特价值是,技术细节都来源于 MITRE 和社区对于实战的分析并持续更新扩充,为防守方基于已知而对抗未知提供了明确而强大的行动指导,成为了应对未知攻击“检测”和“响应”能力建设的基础。同时也提供了认知和衡量的素材,为解决用户的灵魂三问拨云见日。让我们进一步看 ATT&CK 怎么做的。9 G& @8 r; j2 P; I

& k* F( R- c% r6 t3 O

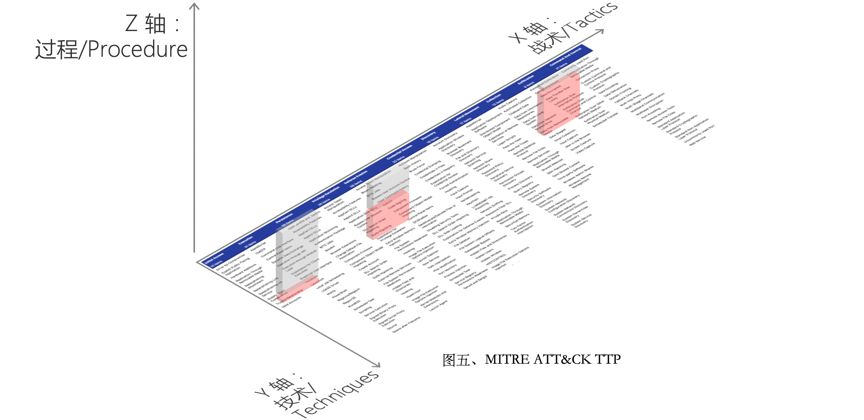

如上图三,PRE-ATT&CK 包含攻击前准备相关的各种黑客技战术,例如选择目标、信息收集、发现脆弱点、攻击性利用开发平台等等。而经典的ATT&CK 覆盖攻击实施的黑客技术,是本篇论述的焦点,目前支持 12 种战术;311 种技术,包括Windows(212 种技术)、Mac(148)、Linux(127)和 Mobile(67),云场景也在内部设计讨论中。ATT&CK 还囊括了 91 个黑客组织和其发起攻击时常用的 397 个工具以及 50 种信息收集数据源的梳理,同时 ATT&CK 还梳理了这些不同的黑客组织攻击的行业和组织类型,为组织安全运营确定优先级提供了参考,在适用于“我”的方向上做提升改进。

& a0 _) ~: q# T4 j: e# n8 V6 B2 O2 u2 P: X

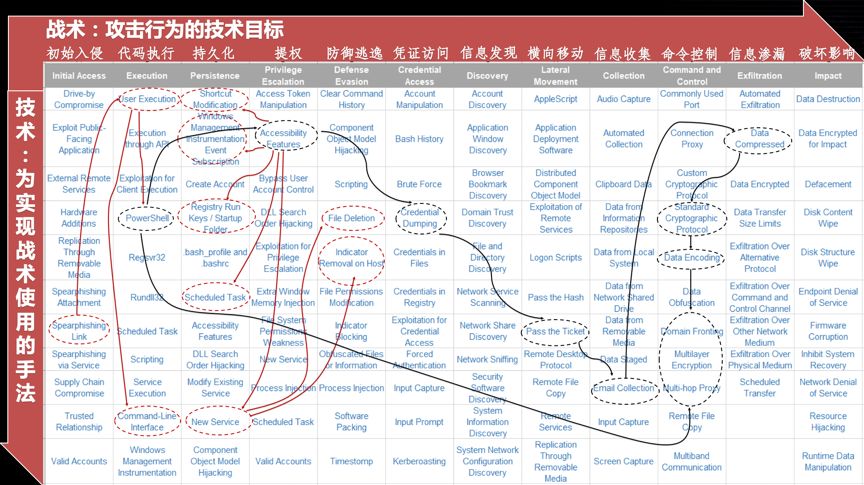

, Z2 I$ `- E J 图四、MITRE ATT&CK矩阵

% [- K ~" i+ C. n. s# |- X

" p2 D6 X$ @' {7 L3 W0 `

8 s9 H8 {% ?& k& ^

让我们把焦距推近看 ATT&CK 矩阵如上图" C2 p. J' n4 D( W' I. h

" P( g# Z3 B1 C. n" N, {

- 横轴是战术(Tactic),攻击行为的目标(WHY),例如持久化、提权。战术之间并没有严格的顺序关系,正如现实战斗中既有正面推进也有战术迂回。另外,并非所有的战术都会出现在实际攻击中。5 ~. J0 a6 U2 F0 x% b; T; T

- 纵轴是技术(Technique),为完成战术目标使用的手法(WHAT),其中检测逃逸(TA0005,Defense Evasion)、持久化(TA0003,Persistence)和荷载执行(TA0002,Execution)三个战术目前囊括了最多技术手法。例如为了完成攻击持久化的目标,在 Windows 平台可以使用系统提供的定期任务(T1053,Scheduled Task),或者利用注册表启动项/系统启动目标(T1060,Registry Run Keys / Startup Folder)。检测持久化是个很有趣的视角,传统安全厂商为了检测未知病毒常常关注各种荷载(Payload)自启动的行为,与白名单配合作为疑似恶意代码报警的重要依据,一直相当好用,而这仅是ATT&CK建议监测黑客入侵的一个战术点。

( e m4 m6 e, h6 o4 q" `% W1 L

% C9 f/ b8 ?) W; ~7 G7 A) L# ]

) g8 v) S; N4 B% u1 | m如图五Z轴,ATT&CK 矩阵图背后还有TTP 的最后一环:过程(Procedure),完成技术手法的具体实现(HOW)。过程是安全产品实际需检测的黑客攻击行为相关技术细节,万千变化皆在于此。做个近似的比喻,四川名菜宫保鸡丁,清朝四川总督丁宝桢家宴时发明由大葱加辣椒爆炒鸡丁,此后国宴大师伍钰盛改用剞花刀蓑字条和散油吐籽,到最近家庭主妇们爱用德国“小美”料理机(Thermomix)烹饪出来,烹饪手法甚至配料已大相迳庭,但并不影响食客们认定自己吃的是宫保鸡丁。ATT&CK 知识库默认提供了大量实现过程的描述,同时建议用户利用开源社区和安全厂商提供的 Red Team 服务或新兴的产品品类“入侵攻击模拟系统(BAS,Breach Attack Simulation)”来获取专业的支持。 m8 J: E; ~( |( n" c9 ?- R j2 e

; A' I$ b, q* v' Z. O) T8 L- Z" v* ^2 }) B' ^) h* c

上文提到 ATT&CK 知识库迄今对多达 91 个知名的黑客组织持续追踪其技术,如果我们抽取某组织的某次特定的攻击战役(campaign)用到的所有战术和技术并圈选出来,就能可视化攻击全貌,作为 Red Team 的攻击模拟作战图。回看图四,最近我们要参加 2019 MITRE ATT&CK 产品评测,团队基于 FireEye 在 2016 年披露的分析报告【7】,绘制了史上最强黑客军团APT29 【8】的一次著名的高级持续攻击作战图(见图四红、黑标记),像不像现代菜谱,将中国传统妙不可言而不可言传的南北美食烹饪技艺记录了下来。

) ^1 n; P* [- ~9 W; ^5 k! B" M( o! q: G. I; I

ATT&CK 适用的场景很多,MITRE官方推荐如下:" S2 O' \( _. {& C* l+ Q+ [# ?" y, c

- j# D+ U7 L# W, V

- 模拟历史黑客攻击,提升防御和威胁狩猎能力

V3 e6 @0 R- U3 { - 高级威胁攻击情报系统的通用交换语言

8 X. E" M6 Q- k& R5 l8 I - 红队、靶场建设知识库# K, D3 _, R* f+ p$ E$ P

- 验证基于行为的高级威胁检测产品能力/ ^1 I V6 [& ^+ v

- 安全体系建设有效性评估手段以及安全规划建设依据

6 c* [6 `, t! t5 {& h1 m* h9 o - 安全运营和安全指挥中心成熟度测试9 W. l6 a. v; e( O

( p% q) ^+ q) q9 N 有关场景介绍大家可以参考 MITRE 官方发布的 ATT&CK 设计思想白皮书【9】,未来随笔系列中我将结合自己的经历,具体讲解开篇提到的组织安全领导和安全运维各种灵魂问题的解决思路和最佳实践。* ~& ]. V& _6 M

' j: D7 |7 t N

为了对 ATT&CK 有全貌了解,本节最后谈 ATT&CK 的局限和问题,毕竟这世界没有银弹:5 }8 w$ _' b! J' O, G

. W: W$ ?' L# @2 }

2 \, P7 B* D$ Q/ c

& u* H, C5 j* b/ y8 Q+ v1 e; G J% H& b4 f- R6 Y

- ATT&CK 仍然在快速进化中,针对移动、物联网工控领域和云安全相关战术和技术的整理还不完备。

4 e1 h8 h- z, W - ATT&CK 当下的关注和发展重点仍然是将未知攻击入侵成功后主机终端可见的行为收集和大数据安全平台的威胁狩猎配合,针对网络南北向、东西向攻击行为,邮件攻击手法等定义和储备不足。好消息是不仅社区和行业头部企业在热情的向 MITRE 分享案例和经验,全球一线安全厂商也在积极贡献各自看到的攻击场景和技术细节,以期未来在评测中展现自己产品的核心能力。

( ~9 l, L5 @: ^8 {+ }* Q& L - ATT&CK技术的粒度不均匀,具体如鱼叉式钓鱼攻击附件 (T1193,Spearphishing Attachment),宽泛如脚本编程(T1064,Scripting)。层次性不足导致技术扩展的灵活性不够,安全系统集成后随知识库更新的改动较大。好消息是,新的知识库组织设计正在征询社区反馈【10】。

: q9 M* u0 C& [( Y8 t+ b! N* p9 M 5 A4 V- [' j: v

知己知彼,百战不殆

# U# _- w% V& K1 A

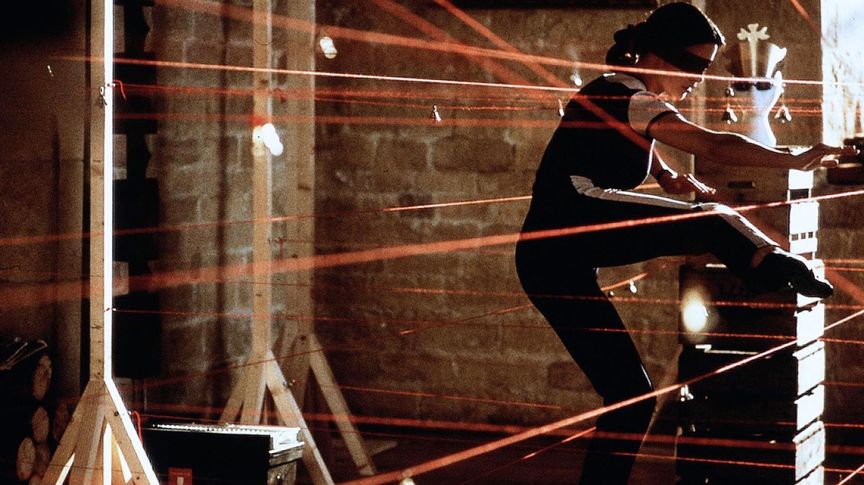

2 u O9 p& J, N, W. g u20年前曾经热映一部影片《偷天陷阱》,深深印刻在我脑海里的是美女大盗小心翼翼穿越红外线防盗系统的画面,我当然不会承认是因为Catherine身型迷人,正义的我显然一直在思考的是如何应对未知威胁攻击。* A4 `5 q5 @7 V) A

. O" [+ w0 x5 W( q4 r) ^" _

' b4 B4 g0 \0 q1 A# X 图六、偷天陷阱剧照 ; a0 P" s6 E X0 n& d+ g+ u. L

2 G3 X4 _( u' h Z4 \! Z, q+ |

D3 t& v/ W* L" i+ |, ^ATT&CK将黑客攻击行为系统化整理形成知识库,如同影片中美女大盗长期训练的抬脚落地节奏,身体移动方向和可能的伪装逃逸手法被记录下来,以便防守方可以利用这些知识对应设计部署红外线感知系统进行多维探测。) \4 k( J; k) L+ M4 f! e

( Q% L0 |& I0 B7 A% H" U

" l2 n' v9 c5 ^- 我们常常说攻防对抗严重不对等,防守方需要做好每个系统的每个细节,而黑客只要找到一条路径就能长驱直入。这种困境的实质是防守方长久以来仅面向自身做免疫改进,而不是基于实战攻击行为提升纵深防御,陷入知己而不知彼的被动局面。

! n! R. B6 K6 I& o% e8 h - 倘若防守方基于ATT&CK知识库在攻击者已知攻击路径节点都投射红外探针形成天罗地网,就极大提升了入侵的门槛,因为黑客可以在局部做创新,但很难在攻击的每一步都做创新,这时防守方只需监测到已知黑客行为就能报警并基于预案开展入侵追踪、溯源联动和遏制入侵。

) D& R" c% q s5 S( Y7 N T; ]$ t# A! n

逻辑完美,知易行难。例如业内普遍认为排名第一需要关注的黑客“代码执行”技术 T1086 Powershell ,管理员正常运维也会用到;再如更加正常不过的文件删除却也是常用的检测逃逸手法 T1107 File Deletion ,如何平衡中性行为的识别记录带来的资源浪费和检测响应溯源时因为没有记录造成的攻击链断裂对安全厂商提出了更高的能力要求。MITRE 的建议是上下文语境(context)关联,以不同的层次来丰富化(enrichment)“检测”内涵同时基于用户业务环境的特点和需求作出响应。

/ L. C, H5 \; |! y& D8 e8 K

6 b4 [" p! f$ v. C5 c3 o

( Q. h: Y% R: o$ a5 j& f/ W5 @回到上图五展现的 APT29 作战图黑色线条部分,安全运营团队若能监控到用户执行的 Powershell 安装了一个服务进程并发起外部回连已经相当可疑,若能看到另一路径 Powershell 利用粘滞键功能(T1015,Accessibility Features)做了权限提升,甚至进一步观察到后续的凭证导出(T003,Credential Dumping),凭证哈希传递(T1075,Pass the Hash),邮件信息收集(T1114,Email Collection)等动作,就可果断定性为安全事件,启动网络安全应急预案了。' G' i. _1 L8 z

% p9 ^+ L2 R6 E

: c% H k# f9 b! u4 d/ t0 z$ u6 d

上述需求重点考验 EDR/XDR 等行为识别类产品的检测能力,和大数据安全系统针对多源异构数据输入的关联分析能力,以及整个纵深防御体系的联动响应能力。而基于 ATT&CK 框架和知识库设计符合自身需求的防御场景,也逐渐成为安全运营中心改进安全体系,选择检测和响应类产品的重要参考。这就是为何 Gartner 在今年六月的安全和风险管理峰会【11】上正式推荐基于 ATT&CK 实施 CARTA(Continuous Adaptive Risk and Trust Assessment)策略,建议组织领导者采购网络安全产品前询问其 ATT&CK 覆盖率和支持路线图。

" f2 \& ?7 @4 D/ E, \4 N

, t5 L5 z+ S9 q9 A6 n2 m7 J7 Y8 _4 L! s

一言以蔽之,基于 ATT&CK 黑客行为知识库,安全运营不仅知己而且知彼,从而有机会衡量安全体系应对攻击的纵深防御、检测响应能力,并在实战对抗中稳步改进提升,因此根本上解决长期困扰组织安全领导和安全运营的难题。限于篇幅,本篇不作展开,未来会聚焦 ATT&CK 落地经验分享,针对本文灵魂三问如何破局逐一讨论,下一篇随笔介绍 MITRE 如何通过 ATT&CK 评测展现最佳实践,指导安全运营中心评价、选择适用于己的安全产品。欢迎关注,敬请期待!

y' h% `4 R Z/ Z' _. z! D$ ~" N

% l: p% z1 ]2 g6 J, s) H感谢深圳证券交易所信息安全主管郭威为本文创作提出宝贵建议!) Q5 ^7 D0 s- ]9 l1 v

* i: t6 Y* E# i

+ P! Z1 Z8 s/ `( u1 ]4 T! w4 t7 P& t: k) |" m

相关文章' e' q4 o- j9 D0 a

ATT&CK随笔系列之一:右脑知攻、左脑知防

0 Q9 a) C/ g g, B4 [/ I0 G2 l! {2 T; y3 O! c

9 b; ~% h9 `. x参考文献/ f& M; h4 e0 B8 f) C4 D$ g

1、assume breach

; c# D" K! d3 \( yhttps://www.nsslabs.com/press/2012/11/8/nss-labs-announces-analyst-coverage-and-new-group-test-for-breach-detection-systems/' m4 g* m5 V$ D' \

6 n% y% I* a, B. u

2 、From Survive To Thrive In Cybersecurity( V& Y. E# L) H. _( f( t

https://www.forbes.com/sites/samcurry/2019/02/13/from-survive-to-thrive-in-cybersecurity/

1 J0 I9 o% o; k0 q4 U) S; ?' `! i

7 R9 c5 e% V% y }: v0 m( ?3 z" H3、Cyber Risk Metrics Survey, Assessment, and Implementation Plan

6 w) D, |8 P2 P$ nhttps://www.mitre.org/sites/default/files/publications/pr_18-1246-ngci-cyber-risk-metrics-survey-assessment-and-implementation-plan.pdf

6 |! `: y# i" a& ~ : r$ e5 y3 ~4 l# B

4 、SOC Survey Summary; l: O( r0 n+ B }5 z$ F }

https://www.sans.org/cyber-security-summit/archives/file/summit-archive-1532969860.pdf

% |! i/ }2 B- J* a( t& _5 X

7 v# a3 U* x8 ]3 l# k5、《Cyber Threat Modeling: Survey, Assessment, and Representative Framework》

5 t# \4 q7 ~: Khttps://www.mitre.org/sites/default/files/publications/pr_18-1174-ngci-cyber-threat-modeling.pdf

' P, r: Y6 ~: z$ [6 f/ K1 M u

4 _8 K! O1 i7 r7 d7 H; I4 o3 f* N% v" _; G

6 、吕毅:基于攻击视角完善信息安全弹性防御体系的思考- p2 Q2 A( ]" ]' M

https://www.secrss.com/articles/3846

) ~, r1 y& K, X8 Y; J* r

: V, V0 V7 ]- l4 ?* E

' F2 V$ S) ^/ U, w7 、No Easy Breach DerbyCon 20160 j- c. j: f1 Q: G9 `7 Q" F

https://www.slideshare.net/MatthewDunwoody1/no-easy-breach-derby-con-2016

8 h* W2 t0 K. l3 {9 J% o# C' {" m! N/ Z) h* f# S' d3 E+ X

% t$ v. T4 d5 d! b' r1 H

8 、APT29

7 J# `1 W6 t7 |# ~https://attack.mitre.org/groups/G0016/

, ]3 Q- k5 P0 |, Y9 F* J0 \ 3 B) _) s3 k+ o0 u

9、 MITRE ATT&CK™ : Design and Philosophy

5 [+ Q- q( C- ?https://www.mitre.org/publications/technical-papers/mitre-attack-design-and-philosophy& v6 N8 R- R( F% d

) E. j; ^! s$ u* Y2 P+ \9 w

10、ATT&CK Sub-Techniques Preview

. n% a. @2 ~4 O% khttps://medium.com/mitre-attack/attack-sub-techniques-preview-b79ff0ba669a

( g, }' c* X" \/ y6 p0 a" Y

8 d$ m3 C- [2 ?: L# Q% q4 C11、 WHAT TO EXPECT FROM THE GARTNER SEWHAT TO EXPECT FROM THE GARTNER SECURITY & RISK SUMMIT 2019# S% u1 ?8 ^( z; [4 C3 u! f L- W

https://xmcyber.com/what-to-expect-from-the-gartner-security-risk-summit-2019/

8 D# t$ U4 N8 j2 p4 j

5 }& i& h7 Q0 {6 ^8 b6 r; |& @) B& L0 \. \ @, T" ^+ t

( E. }1 M8 ~, ? R- u0 a

5 A3 K# T% h) E; c 余凯 余凯

; s6 |+ J! A" Y0 I" |瀚思科技副总裁3 `4 |2 F1 H/ l# A3 n- I

余凯在安全技术、产品、市场具备近 20 年丰富经验,拥有 3 项美国专利。致力于引入世界一流的攻防实践和技术创新将瀚思的核心技术进行国际化升级。他曾在全球最大的独立安全软件厂商趋势科技领导高级威胁攻防核心技术团队,负责零日漏洞研究、攻击检测沙箱、漏洞检测和过滤引擎等多个核心技术产品研发成绩斐然,曾获得公司最具价值员工(2012年度)和领袖(2015年度)奖杯,2015 年荣获 CEO 和 CIO 共同署名颁发的年度优秀团队奖杯。

( s) w2 `6 h5 a3 L- }7 P

1 F( s$ Z9 D; n9 s% q

6 K8 q, e4 ]) F u1 z: a( u7 Z; [7 {* o9 k

$ _- L2 W! s# g5 F! \& d

8 z5 x" X& w5 c5 i* k来源:http://mp.weixin.qq.com/s?src=11×tamp=1571637605&ver=1925&signature=ASJzGM70Ugd*GnJoqpVFJHWmkMiO5cLsh38zipfd4qBQCj0lBuRgfZjGQSsg3-XBw4WJq713oBPnM4ccBz00lvYQtL5O*kI3TYSPEO8PDv9VfndeMdRyBHcWTFgBGnYZ&new=1

6 r3 V& t9 V' v/ X8 U/ G( [免责声明:如果侵犯了您的权益,请联系站长,我们会及时删除侵权内容,谢谢合作! |

本帖子中包含更多资源

您需要 登录 才可以下载或查看,没有账号?立即注册

×

|

|手机版|小黑屋|梦想之都-俊月星空

( 粤ICP备18056059号 )|网站地图

|手机版|小黑屋|梦想之都-俊月星空

( 粤ICP备18056059号 )|网站地图