|

|

随着企业组织自然生长,业务规模不断扩大,信息化建设和网络安全性工作的复杂性越来越高,安全部门工作范围涉及更广,安全保障必须及时匹配以支撑业务的发展。

$ s3 x; _0 j t5 i# f3 m企业信息数据的高利益诱惑、不断精进的武器化攻击方法、攻击情报收集更加便利,在日益剧增的网络安全威胁状况下,传统性的终端安全和网络安全显得捉襟见肘,已无法保障企业组织真正重要的东西–业务数据和应用程序。8 ?7 y, H8 @/ e/ n: l: t' g' Z5 g$ v

7 c) }' h1 m* E5 B* X+ Y 7 c) }' h1 m* E5 B* X+ Y

如何维持企业的核心竞争力,保证业务连续性和数据安全,需要构建更高层次、更全面、更具成熟度的数据安全能力(参考DSMM数据安全能力成熟度模型)。而数据库安全能力,承载了企业核心业务数据的系统软件,已经成为业务运行和数据保护的基础设施,自然也成为针对性攻击的首要目标。而数据风险带来的爆炸半径早已远超过去,数据库安全首当其冲跃上安全部门的数据安全能力建设工作清单榜首。- m* y4 k% N8 W3 f

数据库安全能力如何建设?保护企业数据库和应用程序安全,满足数据合规要求以及有效管控数据库免遭数据窃取,是每个CSO都会关注的事情,笔者近几年一直在汉领信息从事数据库安全管控方面的工作,下面介绍下我的数据库安全准入控制矩阵模型的构建和实践心得,以此为企业组织的数据安全能力建设提供借鉴思路。随着信息化开展,业务系统数据化明显,数据被广泛应用于企业内部支撑、合作经营、产品研发等,数据共享带来了普遍性,促进了生产力发展,同时也让数据的边界模糊,流动变得频繁。因此,流通共享数据的安全访问控制带来了更高的挑战。

0 ]1 \3 q4 }+ R: Y为什么传统的身份认证和访问控制不再适用于数据安全?

5 ?& V) b1 V* u, F, q0 F4 K( x9 @* y" _

1 X( Y5 A+ [' [$ Q. n, L! y. h因为传统的身份认证和访问控制是基于网络层的访问控制,通过划分独立数据网络区域和运维管理区域,以IP资源(协议端口)为对象,控制力度较为宽泛,只能参与网络传输层的访问要求。与业务系统有关的访问控制,通常以核心业务实现为中心设计,通过控制用户对不同功能界面的访问来达到权限控制的目的。部分数据共享时,通常系统允许以文件或图片方式保存,并在文件中添加水印,用于在信息泄露后的追溯,如果高权限人员对数据库内具有流动性的单条数据进行传播,系统则难以招架。这些方式在面对数据中心级别资源池面前,便不足以支撑对企业内数据传输、数据交换、数据处理的更高细粒度的访问准入控制要求。

q" J. d' \: I; u" e0 A一个核心技术点是协议解码框架,需要有专业的全协议解码能力,识别和分析数据库传输协议以及应用层的协议解码,剥离SQL语句。通过流会话技术,对协议进行流重组,所有解析语句会被标记唯一的标识。在此基础上,针对数据库安全访问的准入控制方面,总结形成了一个安全准入控制矩阵模型。+ S+ G. d5 e5 R/ I; m6 ]; D

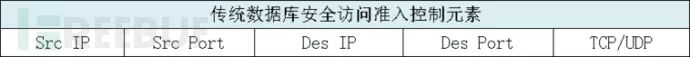

传统网络架构中,不注重数据安全的流向,关注点始终停留在网络建设层面,对数据库的访问准入策略,元素使用网络传输的来源与目标IP、目标端口及协议(TCP/UDP)。

/ w: s0 a% W. E8 \. I7 P& Q

3 b1 y+ f8 u$ P3 r) f在安全准入控制中,对数据库的访问准入还能基于哪些元素?$ N% |+ f3 e# T' O7 F+ y, ~1 Y3 V

# ]/ j T: @ t9 t& Z* \/ S7 C要实现对数据库访问准入的控制,首当其冲便是对数据库协议的解析。首先需要从网络流量中获取数据库的访问流量,识别数据库协议,例如Oracle的数据传输协议TNS、SQL Server传输协议TDS。

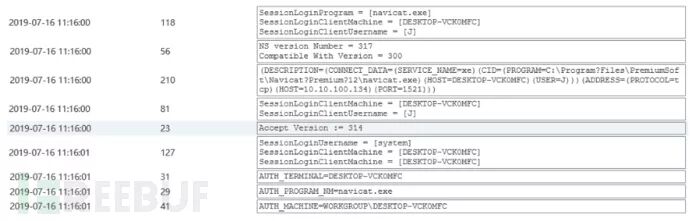

: n) y* _! M' @1 W$ ^然后对数据库流量协议数据包进行全协议解码,其必然涉及到对加密数据库信息的破解(如SQLServer的TDS协议,需要通过获取加密证书实现加密登录参数解析),从中识别可利用的独特参数。

Y: C) O2 R5 W% A3 T. ?$ | 6 C0 A) a" i+ M+ I" @1 t2 j4 G4 ] 6 C0 A) a" i+ M+ I" @1 t2 j4 G4 ]

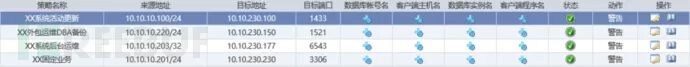

从以上对Oracle数据库的简短访问请求中我们可以看到,除了访问IP、端口和协议外,还能够采集的参数信息有客户端应用程序名(navicat.exe)、客户端主机名(DESKTOP-VCK0MFC)、客户端主机用户名(J),以及访问时使用的数据库账号名(system)和实例服务名(xe),以上称为准入控制因子。

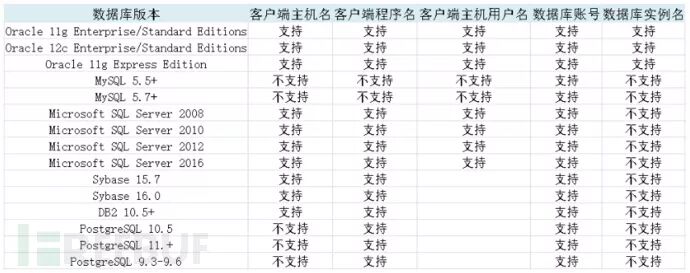

% i4 \( v# @ _+ _1 ~. V% @企业组织架构设计时,可选用数据库软件种类众多,协议类型、加密方法各不相同,我们通过协议解析获得的数据库应用协议内的参数信息也不相同,其部分举例如下:( V+ s, i5 F3 s* q

( A* V8 h; e9 l: o, p! o/ c" e ( A* V8 h; e9 l: o, p! o/ c" e

如何构建实现矩阵模型?

2 J( p) A/ C+ E2 X, }( a: o$ `' N# Q& @7 G9 P0 ]1 e

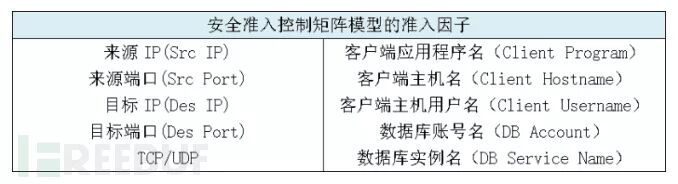

创新的安全准入控制模型,以数据库协议的解析为核心基础,加入流量解析识别而来的准入因子,形成更完善的可选准入控制因子集合。

* n3 G# L( U j' p 5 l% q I* l5 n N 5 l% q I* l5 n N

在安全准入控制模型中,综合以上准入控制因子,便可以实现更高细粒度的访问控制,准入控制策略也将变得更灵活。

: b3 g+ S( ?8 T O0 M9 m - m. T4 |, d" N - m. T4 |, d" N

企业内对数据库访问使用的准入因子多种多样,因为访问途径较多,例如业务中间件与数据库集群交互,业务应用后台维护对数据库的访问,运维DBA利用工具对数据库表的操作行为。而做到评估所有的“需要知道”的访问权限信息是非常困难且成本过高的,因此需要自动化的方法,而且需要更智能。3 ~1 x, z) }1 x! B/ B6 U

安全准入控制模型,基于数据中心大流量的数据库协议全解码技术,通过机器学习,实现对全网数据库流量(包含业务系统请求的南北向流量、运维与数据中心内服务器交互的东西向流量)内安全访问准入因子的自主学习,甄别自动化脚本攻击掺入的脏数据,快速完善数据库访问策略,形成准入控制矩阵。; n/ N9 z) F: |4 ^: T! n. @& _

如何完美实现技术落地?

; L* g3 d4 ]. l* ?1 J& |2 Z+ `2 f# N

在业务系统与数据库访问路径中间,建立完善可视化的准入控制矩阵,形成了白名单式的安全规则配置,对数据库的所有访问行为,都需要进入准入控制矩阵进行混合匹配认证,只有符合复杂白名单规则的访问才被允许。而自动化变换攻击脚本程序、更换账号以及目标设备的异常攻击行为,都会被精准识别并及时阻断。不管从业务系统的外来请求,还是服务器集群内的东西向交互访问,实现完全杜绝非法行为。

, z; C1 i( d; ~0 U7 N* P( b所以,数据库安全准入控制矩阵模型的构建是以协议全解码技术为基础,识别多项准入控制因子,通过访问内容的自主学习,形成的准入控制矩阵。对数据库的访问进行准入控制,对非理性和异常行为达到精准阻断,有效落地企业数据库安全能力。9 ~% k; X; o# Q' u

数据库安全准入控制矩阵模型是企业构建数据库安全能力建设内容之中的一环,是实现灵活多变、自适应式、且具有高细粒度访问控制矩阵的最佳实践。对企业组织而言,特别是在面对众多以获取企业敏感数据信息为目的的威胁面前,在未来以数据为中心的新经济时代,通过整合来自人、流程和技术的输入信息,才能有效构建并提升企业数据安全能力,才能在威胁来临之际快速、自信地做出反应。

% }4 f" A! w$ V5 B7 D& a! C! \8 ^*本文作者:两块,转载请注明来自FreeBuf.COM

. g' D) ^/ {# |8 }# p+ R$ W: { o4 T6 e; ?4 Y% y

% R. m/ ?9 _5 e' \3 F2 z& q4 S! u$ D % R. m/ ?9 _5 e' \3 F2 z& q4 S! u$ D

精彩推荐

: t! S+ l6 K6 O4 x

/ e: j% [2 ]& V' Y* J2 Y; p

3 o9 X2 s$ A" r+ I6 r

) Z& U# p8 z# f# z6 Z& W ! d, P$ T' s3 e! k ! d, P$ T' s3 e! k

5 ]7 m. g% F' c9 l' g

9 O* U( R% S2 V) f来源:http://mp.weixin.qq.com/s?src=11×tamp=1565877604&ver=1792&signature=yLlNZCljZjW*jWt805R42AzRoKqQI3ahCoGuFIyA4062n0XwU5PX*jd2TA2T7Mid4-e9aNPZSinThD43cWJfrwVKpctzNMW310iOEW2IDYIt4NtJ5z-v3uXpBT9*6hJf&new=1- _6 |! N1 K' X: }

免责声明:如果侵犯了您的权益,请联系站长,我们会及时删除侵权内容,谢谢合作! |

本帖子中包含更多资源

您需要 登录 才可以下载或查看,没有账号?立即注册

×

|

|手机版|小黑屋|梦想之都-俊月星空

( 粤ICP备18056059号 )|网站地图

|手机版|小黑屋|梦想之都-俊月星空

( 粤ICP备18056059号 )|网站地图