|

|

|

机器之心报道

& c3 w: C, O. @, Z, n2 N机器之心编辑部用来刷脸解锁的 Face ID 也可以被「对抗样本」攻击了。最近,来自莫斯科国立大学、华为莫斯科研究中心的研究者们找到的新型攻击方法,让已经广泛用于手机、门禁和支付上的人脸识别系统突然变得不再靠谱。* y: H, y, l8 e* N) K

在这一新研究中,科学家们只需用普通打印机打出一张带有图案的纸条贴在脑门上,就能让目前业内性能领先的公开 Face ID 系统识别出错,这是首次有 AI 算法可以在现实世界中实现攻击:

1 j' a) `% |7 v( Z6 F0 ?1 G

; D' F% `3 R( V0 T. T& d6 w: O5 ^8 \+ f b8 b5 p$ p! y, ^

AI 人脸识别系统在正常情况下的分类效果,它识别出了特定的人:Person_1。

! i' e! ?4 Q2 F8 M+ g. {- T. w S/ q, X; ~/ q6 ~

( y5 F* k! d' Z, u$ s

贴上纸条以后,即使没有遮住脸,系统也会把 Person_1 识别成另外一些人「0000663」和「0000268」等。+ A) {; ?) U9 |( m! x" [/ q# W

- Q) `, Q- F' a0 L3 [1 t$ K* Q8 ?

u8 ?+ Q) b0 s6 L; k" p变换角度、改变光照条件都不会改变错误的识别效果。加了贴纸后,我们可以看到 Person_1 的概率非常低。$ |9 r3 p9 P1 t0 G

0 @' G! m- I0 A, M/ ?; z o

使用对抗样本攻击图像识别系统,在人工智能领域里已经不算什么新鲜事了,但是想要在现实世界里做到无差别攻击,还是人脸识别这种数千万人都在使用的应用技术,这就显得有些可怕了。使用这种新方法,人们可以轻松地打印一个破解纸条贴在脑门上,随后让 AI 识别的准确率显著下降。1 L1 i; u9 ]6 E. w$ N2 e/ O

# |) ]; A6 F/ s k) D2 }& u! d从上面的动图可以看出,研究者实现的是非定向的攻击,且对抗信息都集成在贴纸上。那么如果我们要找到一种定向的攻击方式,让系统将我们识别为特定的某个人,然后解锁 ta 的手机,这也并不遥远,只要我们将以前定向攻击的方式迁移到贴纸上就行了。9 v% W0 g S4 X6 M7 M: [ Q

# w4 O( f- e% x0 ?. n研究人员不仅发布了论文:https://arxiv.org/abs/1908.08705" w3 E- @, I7 y. f+ g2 m

8 E2 s. l$ a6 w- ]3 ]) u

更是直接公开了项目的代码:https://github.com/papermsucode/advhat

2 y: M- a8 X9 g7 Y+ R* m. e' f6 Y0 o! _% S4 W$ y7 t3 y, T7 D3 z+ O

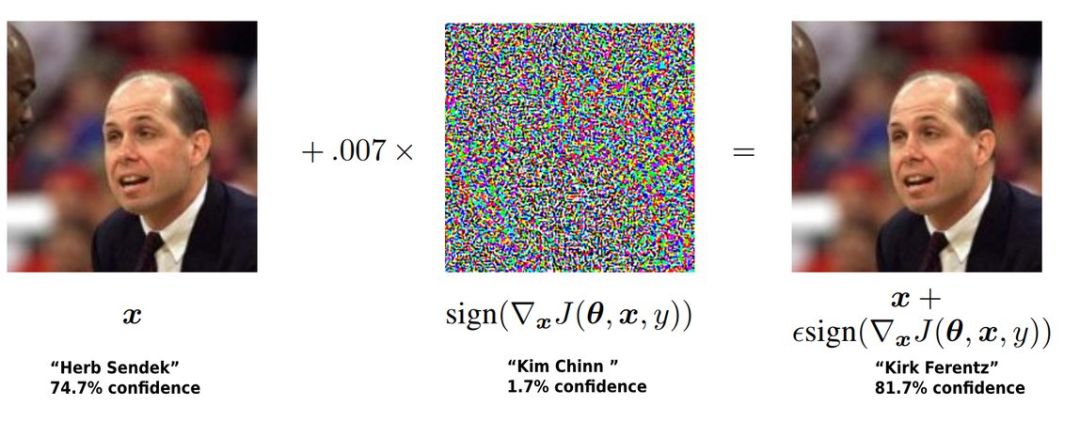

「对抗样本」是人工智能的软肋,这是一种可以欺骗神经网络,让图像识别 AI 系统出错的技术,是近期计算机视觉,以及机器学习领域的热门研究方向。

! m; D; ~5 [8 z2 x/ I. Q

' K n1 T" U* Z- U' O在这篇论文中,研究者们提出了一种全新且易于复现的技术 AdvHat,可以在多种不同的拍摄条件下攻击目前最强的公共 Face ID 系统。想要实现这种攻击并不需要复杂的设备——只需在彩色打印机上打印特定的对抗样本,并将其贴到你的帽子上,而对抗样本的制作采用了全新的算法,可在非平面的条件下保持有效。

( g% G# k& ^1 R3 U: v3 l8 p+ b% R+ l* ?2 A

研究人员称,这种方法已经成功地破解了目前最先进的 Face ID 模型 LResNet100E-IR、ArcFace@ms1m-refine-v2,其攻击方式也可以迁移到其他 Face ID 模型上。8 w: W% f6 T0 W2 L8 J

p, [7 e2 @5 ]! K& }' u现实 Face ID 也能被攻击

7 K, d( Y( e' c# I9 E5 u

- L& F* r0 B: h3 e. C! U7 q# H以前对抗攻击主要体现在虚拟世界中,我们可以用电子版的对抗样本欺骗各种识别系统,例如通用的图像识别或更细致的人脸识别等。但这些攻击有一些问题,例如人脸识别攻击只能是在线的识别 API,将对抗样本打印出来也不能欺骗真实系统。

: o$ O" K$ m( X) b9 A( V. D+ q- e

. p3 w. J6 h" ? 3 p6 |2 H- J+ W _- a 3 p6 |2 H- J+ W _- a

一个标准的线上人脸对抗样本,它只能攻击线上人脸识别模型或 API,无法用于线下的真实人脸识别场景。

$ X8 o+ x i4 ]( z

9 u) x& Y) [. y7 H- r6 W对抗样本的这种局限性,很大程度在于真实识别系统不止有人脸识别模块,还有活体检测等其它处理模块。只要活体检测判断对抗样本不是真人,那么它自然就失去了效果。因此,很多研究者在思考,我们能不能将对抗信息打印出来,贴在脸上或头上某个位置,那么这不就能攻击真实的人脸识别了么。甚至,我们可以把对抗信息嵌入到帽子或其它饰品内,这样不会更方便么。

# ^) ^; E1 V6 q/ ^' L5 ^+ ?! U( Y3 o! Z/ E# w, V

沿着这样的思路,华为莫斯科研究中心的两位研究者就创造了这样的对抗样本。他们表示在以前 Face ID 模型还需要大量的私有数据,而随着大规模公开数据的发布,ArcFace 等研究模型也能与微软或谷歌的模型相媲美。如果他们的对抗样本能攻击到 ArcFace,那么差不多就能攻击业务模型。9 u) u! r- ~: M# `- L" |; l

9 p% y f2 n% G5 x" c7 Q, l2 `研究者表示他们提出的 AdvHat 有如下特点:3 e3 O9 N! `. b

/ c5 k5 c* s6 H W$ O5 B* e6 K) h5 \' ]7 h5 g- k$ T

- AdvHat 是一种现实世界的对抗样本,只要在帽子加上这种「贴纸」,那么就能攻击顶尖的公开 Face ID 系统;( m( v+ f: Q% R

- 这种攻击是非常容易实现的,只要有彩印就行;: Z! `6 Y& y" M( R6 Y, _9 w

- 该攻击在各种识别环境下都能起作用,包括光照、角度和远近等;# T) C; O# ~- H1 o0 K7 n

- 这种攻击可以迁移到其它 Face ID 系统上。

1 j% E' ?4 r0 n' A; F9 y4 N! y* x

4 Q' R: B. {2 n U- c- ?6 v2 b) @! G' z \2 f1 C

Face ID 该怎样攻击

8 B: @6 \: P( S5 H! S: R, V* I9 {7 s8 W1 \! ?6 g% n

在 Face ID 系统的真实应用场景中,并非捕获到的每张人脸都是已知的,因此 top-1 类的预测相似度必须超过一些预定义的阈值,才能识别出人脸。/ Z5 H+ W* R4 i( N5 \; l' P: @

& Z" q% D1 m1 U- K# [- u; ^这篇论文的目的是创造一个可以粘贴在帽子上的矩形图像,以诱导 Face ID 系统将人脸与 ground truth 相似度降到决策阈值之下。

! R L6 A# e, c H2 ~4 i2 n0 f1 `8 @/ \7 d9 }4 N# t( v

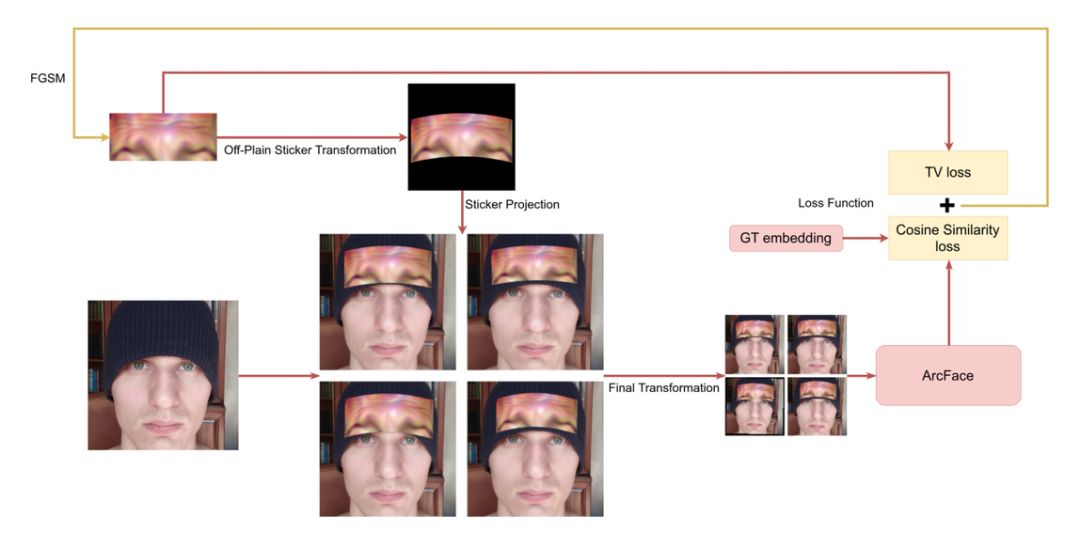

这种攻击大概包含以下流程:

Q# @0 _5 I3 R4 Y/ L, c5 ]' T6 V& q% D& i( ^

! @% w/ L+ W! P0 ]6 M5 y

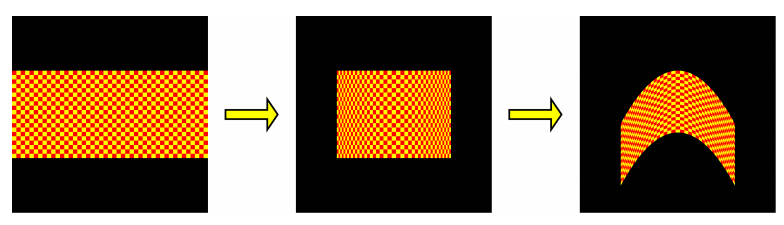

- 将平面贴纸进行转换以凸显三维信息,转换结果模拟矩形图像放在帽子上后的形状。4 G$ g2 X3 G5 K

- 为了提高攻击的鲁棒性,研究者将得到的图像投影到高质量人脸图像上,投影参数中含有轻微的扰动。

! _' V( P! c4 G' a j; I h1 f) U - 将得到的图像转换为 ArcFace 输入的标准模板。3 b4 j5 W Q0 h$ _2 a2 B* Y

- 降低初始矩形图像的 TV 损失以及余弦相似度损失之和,其中相似性是原图嵌入向量与 ArcFace 算出嵌入向量之间的距离。- V, W( ? F: T0 d/ P

1 p' k1 o$ H. N2 X( U: x3 d

8 t0 P+ l& X/ r5 ^1 X流程图如下图 2 所示:

) F9 a& o' I1 k1 W7 ^6 t

g4 d+ p; i2 f * u- W. y8 n$ u8 V * u- W. y8 n$ u8 V

图 2:攻击流程示意图。

4 n( A/ e2 ~* z; T& s2 g+ n/ e' _" s. D6 [* K8 s

首先,研究者将贴纸重塑成真实大小和外观的图像,之后将其添加到人脸图像上,然后再使用略为不同的转换参数将图像转换为 ArcFace 输入模板,最后将模板输入到 ArcFace 中。由此评估余弦相似度和 TV 损失,这样就可以得到用于改进贴纸图像的梯度信号。& k9 X9 p( }- G* h

2 [, P3 T; P( P& A0 y

1 c; n. X" f% H j# z图 3:步骤 1 转换贴纸的示意图。

$ j5 Y3 G6 B3 S+ c% t+ x5 X& |$ o! c* z! P0 P

贴纸攻击试验细节- I; C3 m* u5 e, g- } P. d

7 D4 \' i7 r! e+ l1 @, A

如前所言,在将图像输入到 ArcFace 之前,研究者对其进行了随机修改。他们构造了一批生成图像,并通过整个流程计算在初始贴纸上的平均梯度。可以用一种简单的方法计算梯度,因为每个变换都是可微分的。5 U: Y/ C9 t1 ~ k2 p! ?3 s

* ^, [: {: ]: g: l* z5 T9 \注意,在每一次迭代中,批中的每一个图像上的贴纸都是相同的,只有转换参数是不同的。此外,研究者使用了带有动量的 Iterative FGSM 以及在实验中非常有效的几个启发式方法。

% G" s8 v* X0 ^! x: T: d2 g: k

( \- b, j1 m: p }5 D9 |研究者将攻击分为两个阶段。在第一阶段,研究者使用了 5255 的步长值和 0.9 的动量;在第二阶段,研究者使用了 1255 的步长值和 0.995 的动量。TV 损失的权重一直为 1e − 4。

! E, P; h ~* N6 q7 L" o

6 F- A0 }$ A# B0 W4 `研究者利用一张带有贴纸的固定图像进行验证,其中他们将所有参数都设置为看起来最真实的值。+ {6 Y" Z5 t4 F+ i) Z }5 a

1 n( c; ?, k, C3 s他们使用了最小二乘法法,并通过线性函数来插入最后 100 个验证值:经历了第一阶段的 100 次迭代和第二阶段的 200 次迭代。如果线性函数的角系数不小于 0,则:1)从第一阶段过渡到第二阶段的攻击;2)在第二阶段停止攻击。

f7 ` Y7 W& S. {4 _3 D9 {9 {) a- K$ C1 X0 f4 x# D9 q

「对抗样本贴」效果怎么样

$ k4 R, }1 j3 |4 ^# Q- \, ^& U8 X5 V( D0 w7 p7 u; C2 F+ W' P

研究者在实验中使用一张 400×900 像素的图像作为贴纸图像,接着将这张贴纸图像投射到 600×600 像素的人脸图像上,然后再将其转换成 112×112 像素的图像。

3 s4 A7 T9 l0 N3 A# g8 f2 c% d, b- T

" W/ H8 E4 r j$ P% B3 f为了找出最适合贴纸的位置,研究者针对贴纸定位进行了两次实验。首先,他们利用粘贴在 eyez 线上方不同高度的贴纸来攻击数字域中的图像。然后,他们根据空间 transformer 层参数的梯度值,在每次迭代后变更贴纸的位置。

2 r) q+ _% C, R0 A+ Z' A* Z8 |6 |& k) G: K

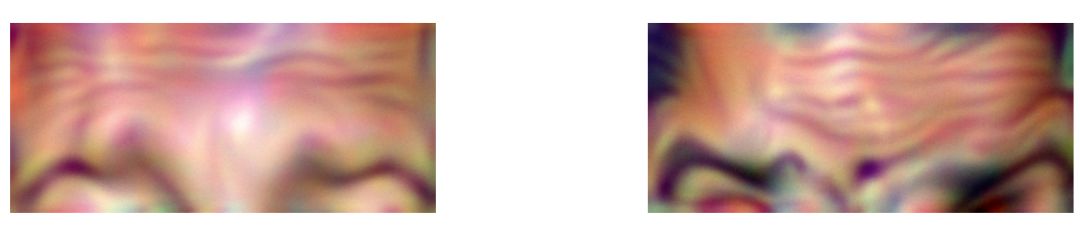

下图 4 展示了典型对抗贴纸的一些示例。看起来就像是模特在贴纸上画了挑起的眉毛。, X9 x" r) Z& |, k$ H

z, _2 V/ p! B* A 7 U& t6 ?& U" A8 k" Q6 S 7 U& t6 ?& U" A8 k" Q6 S

图 4:对抗贴纸示例。! d( n0 U5 [9 ?5 X' I9 x# ]

! C/ D$ |5 h! V$ r$ {, m" X

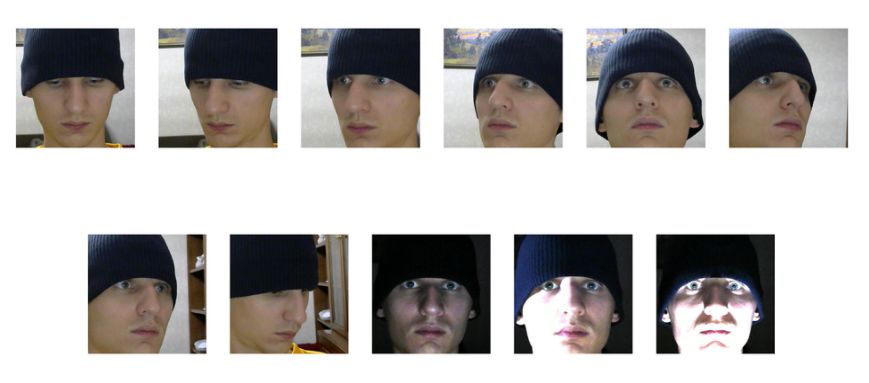

为了检测 AdvHat 方法在不同拍摄条件下的鲁棒性,研究者为最开始 10 个人中的 4 人另拍了 11 张照片。拍摄条件示例如下图 6 所示:

8 m4 d6 x% i( P. n

/ f4 Y v: B) k: `3 a % k8 `5 h9 b# u % k8 `5 h9 b# u

图 6:研究者为一些人另拍了 11 张照片,以检测不同拍摄条件下的攻击效果。5 g `3 e5 E$ |1 \( F x) ~! x

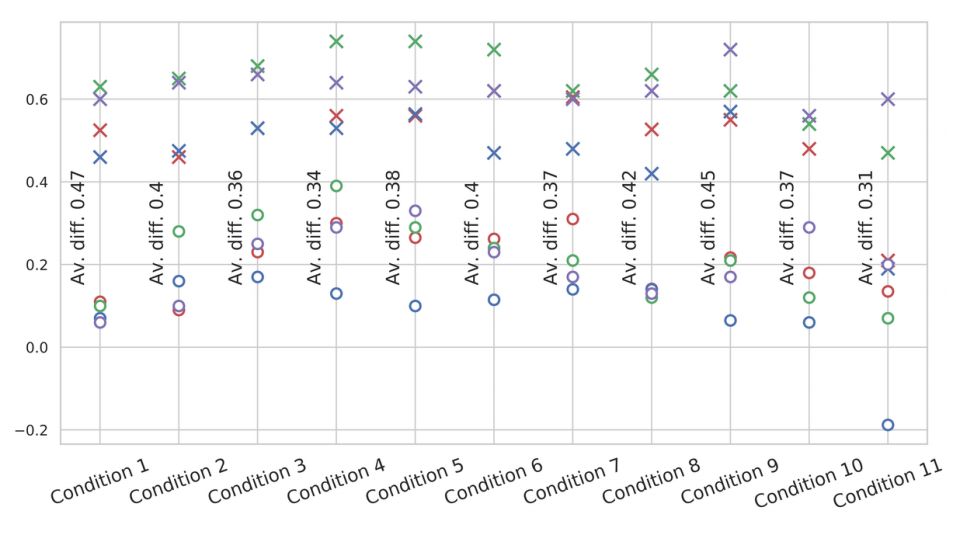

' O M9 z8 a1 N% o- K8 G检测结果如下图 7 所示:虽然最终相似度增加了,但攻击依然有效。* O ^+ z4 ^- H% e, p

% ~ v7 W9 i( Z* b4 ^

/ P9 G1 r; |0 I- r图 7:各种拍摄条件下的基线和最终相似度。图中不同颜色的圆点代表不同的人。圆表示对抗攻击下的相似性,而 x 表示基线条件下的相似性。3 K9 V( \/ Y0 f) I2 u

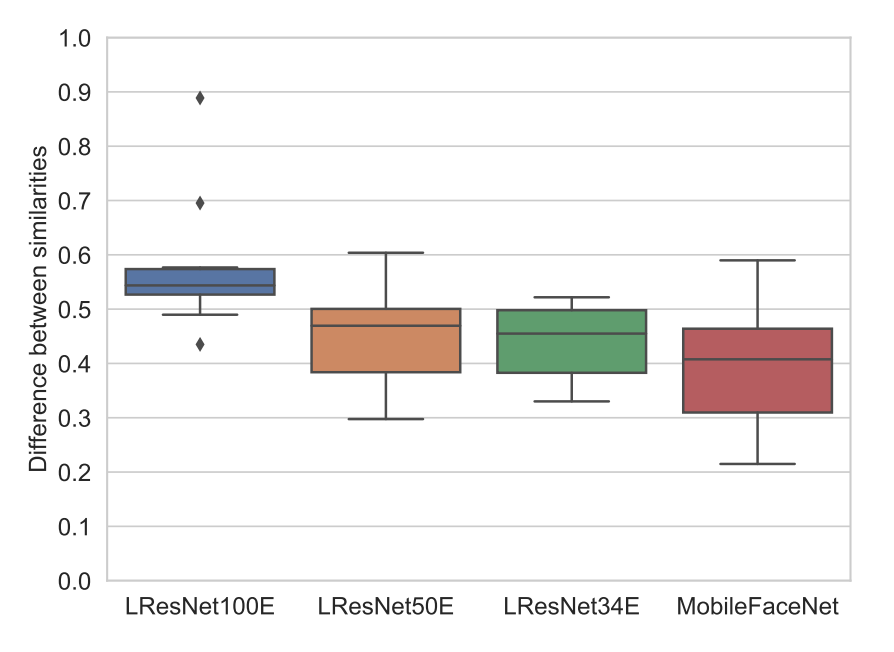

9 h' G; M% C5 G( R最后,研究人员检验了该方法对于其他 Face ID 模型的攻击效果。他们选取了 InsightFace Model Zoo 中的一些人脸识别方法。在每个模型上均测试了 10 个不同的人。6 ^2 f# ^( f- z' Q% S0 H; A' ]

) b. {; k! a) {+ C2 y

+ |. A, M( l1 G图 8:不同模型中,基线和最终相似度的差异。

) ]1 Z g0 ^ [ w9 A. i ]; T0 ^+ P' ~! e1 N) H

虽然 AdvHat 生成的对抗样本很简单,但这种攻击方式看起来已适用于大多数基于摄像头的人脸识别系统。看来想要不被人「冒名顶替」,我们还是需要回到虹膜识别?

8 [0 b; D! M4 H: W0 q$ ]9 c% R( |1 g7 {( R5 e

本文为机器之心报道,转载请联系本公众号获得授权。; H8 T2 ]) b$ V3 R

✄------------------------------------------------加入机器之心(全职记者 / 实习生):hr@jiqizhixin.com投稿或寻求报道:content@jiqizhixin.com广告 & 商务合作:bd@jiqizhixin.com

8 \; Y: D) H: u0 O! X7 _来源:http://mp.weixin.qq.com/s?src=11×tamp=1566896404&ver=1815&signature=*oejD6KZNIeFBedjGfko-HVWxUK5JqJymcLMEI2vQKpnGBbeLDP70080UA4XKxKdpIqy8GtZ8Ak8dD6y3mZXTrdi2HDgNe5e17ZDjbih8ZOWHLwlikFYQ99AEVxcEl0F&new=1

: b. d/ Y4 r2 G4 ^免责声明:如果侵犯了您的权益,请联系站长,我们会及时删除侵权内容,谢谢合作! |

本帖子中包含更多资源

您需要 登录 才可以下载或查看,没有账号?立即注册

×

|

|手机版|小黑屋|梦想之都-俊月星空

( 粤ICP备18056059号 )|网站地图

|手机版|小黑屋|梦想之都-俊月星空

( 粤ICP备18056059号 )|网站地图